[튜토리얼] 원격 액세스 트로이 목마란 무엇이며 탐지/제거하는 방법은 무엇입니까? [미니툴 팁]

What S Remote Access Trojan How Detect Remove It

요약 :

MiniTool 공식 웹사이트에 작성된 이 기사는 원격 액세스 트로이 목마에 대한 전체 리뷰를 제공합니다. 그 의미, 기능, 나쁜 영향, 탐지, 제거 및 보호 방법을 다룹니다. 아래 내용을 읽고 RAT 트로이 목마에 대해 깊이 이해하십시오.

빠른 탐색:

원격 액세스 트로이 목마 정의

RAT 바이러스란 무엇입니까?

크리프웨어라고도 하는 원격 액세스 트로이 목마(RAT)는 원격 네트워크 연결을 통해 시스템을 제어하는 일종의 맬웨어입니다. 특별히 구성된 통신 프로토콜을 통해 대상 컴퓨터를 감염시키고 공격자가 피해자에 대한 무단 원격 액세스를 얻을 수 있도록 합니다.

RAT 트로이 목마 일반적으로 소유자 모르게 컴퓨터에 설치되며 종종 트로이 목마 또는 페이로드로 설치됩니다. 예를 들어, 이메일 첨부 파일, 토렌트 파일, 웹 링크 또는 게임과 같은 사용자가 원하는 프로그램과 함께 일반적으로 보이지 않게 다운로드됩니다. 동기 부여된 공격자에 의한 표적 공격은 원하는 대상을 속여 설치하도록 할 수 있지만 쥐 사기 사회 공학 전술을 통해 또는 원하는 기계의 일시적인 물리적 액세스를 통해.

일단 피해자의 기계에 들어가면, RAT 악성코드 피해자나 바이러스 백신 또는 방화벽으로부터 유해한 작업을 숨기고 감염된 호스트를 사용하여 다른 취약한 컴퓨터에 자신을 확산시켜 봇넷을 구축합니다.

RAT 바이러스는 무엇을 합니까?

원격 액세스 트로이 목마는 관리 제어를 가능하게 하기 때문에 피해 시스템에서 거의 모든 작업을 수행할 수 있습니다.

- 사용자 이름, 비밀번호, 주민등록번호, 신용카드 계정을 포함한 기밀 정보에 액세스합니다.

- 웹 브라우저 및 기타 컴퓨터 앱을 모니터링하여 검색 기록, 이메일, 채팅 로그 등을 가져옵니다.

- 시스템 웹캠을 탈취하고 비디오를 녹화하십시오.

- 키스트로크 로거 또는 스파이웨어로 사용자 활동을 모니터링합니다.

- 대상 PC에서 스크린샷을 찍습니다.

- 파일을 보고, 복사하고, 다운로드하고, 편집하고, 삭제할 수도 있습니다.

- 하드 디스크 드라이브 포맷 데이터를 지우기 위해.

- 컴퓨터 설정을 변경합니다.

- 맬웨어 및 바이러스를 배포합니다.

Windows 10에서 원격 데스크톱을 설정하고 사용하는 방법은 여기를 참조하세요.

Windows 10에서 원격 데스크톱을 설정하고 사용하는 방법은 여기를 참조하세요.많은 사람들이 Windows 10에서 원격 데스크톱을 설정하고 사용하고 싶지만 방법을 모릅니다. 그들을 돕기 위해 이 글을 씁니다.

더 읽어보기원격 액세스 트로이 목마 예

부터 스팸 RAT 생겨나면서 많은 종류가 존재합니다.

1. 백 오리피스

BO(Back Orifice) 루트킷은 RAT의 가장 잘 알려진 예 중 하나입니다. 이것은 Microsoft의 Windows 9X 운영 체제(OS) 시리즈의 보안 결함을 보여주기 위해 Cult of the Dead Cow(cDc)라는 해커 그룹에 의해 만들어졌습니다. 이것의 이름 RAT 익스플로잇 이미징에 의존하여 동시에 여러 대의 컴퓨터를 제어할 수 있는 Microsoft BackOffice Server 소프트웨어의 말장난입니다.

Back Orifice는 원격 시스템 관리를 위해 개발된 컴퓨터 프로그램입니다. 그것은 사람이 원격 위치에서 PC를 제어할 수 있습니다. 8월 1일 데프콘 6에서 데뷔한 프로그램성, 1998. CDC의 회원인 Sir Dystic이 만들었습니다.

Back Orifice는 합법적인 목적을 가지고 있지만 그 기능으로 인해 악의적인 사용에 적합합니다. 이러한 이유로 바이러스 백신 업계는 즉시 도구를 맬웨어로 분류하고 검역 목록에 추가합니다.

Back Orifice에는 1999년에 출시된 Back Orifice 2000과 프랑스계 캐나다 해킹 조직 QHA에서 출시한 Deep Back Orifice의 2가지 후속 변형이 있습니다.

2. 사쿨라

Sakurel 및 VIPER라고도 하는 Sakula는 2012년 11월에 처음 등장한 또 다른 원격 액세스 트로이 목마입니다. 2015년 내내 표적 침입에 사용되었습니다. Sakula를 사용하면 공격자가 대화형 명령을 실행하고 추가 구성 요소를 다운로드 및 실행할 수 있습니다.

Windows 10 원격 데스크톱이 작동하지 않는 오류를 수정하는 6가지 방법

Windows 10 원격 데스크톱이 작동하지 않는 오류를 수정하는 6가지 방법원격 컴퓨터에 연결하려고 하는데 Windows 10 원격 데스크톱이 작동하지 않음 오류가 표시되면 이 게시물에서 오류를 수정하는 방법을 찾을 수 있습니다.

더 읽어보기3. 서브7

SubSeven 또는 Sub7Server라고도 하는 Sub7은 RAT 봇넷 . 그 이름은 NetBus를 거꾸로 철자하고(subBteN) 10을 7로 바꿔서 파생되었습니다.

일반적으로 Sub 7은 감지되지 않은 무단 액세스를 허용합니다. 그래서 보안 업계에서는 보통 트로이 목마로 간주합니다. Sub7은 Windows 9x 및 Windows NT 제품군(최대 Windows 8.1 포함)에서 작동했습니다.

Sub7은 2014년 이후로 유지되지 않았습니다.

4. 포이즌아이비

포이즌 아이비 RAT 키로거 , Backdoor.Darkmoon이라고도 하며 키로깅, 화면/ 비디오 캡처 , 시스템 관리, 파일 전송, 암호 도용 및 트래픽 중계. 이는 2005년경 중국 해커에 의해 설계되었으며 2011년 둘 다 화학 회사에 대한 Nitro 공격 및 RSA SecurID 인증 도구 침해를 비롯한 여러 주요 공격에 적용되었습니다.

5. 다크코멧

DarkComet은 프랑스의 독립 프로그래머이자 컴퓨터 보안 코더인 DarkCoderSc로 알려진 Jean-Pierre Lesueur에 의해 만들어졌습니다. 이 RAT 애플리케이션은 2008년에 개발되었지만 2012년 초에 확산되기 시작했습니다.

2018년 8월, DarkComet은 무기한 중단되었으며 공식 웹사이트에서 더 이상 다운로드가 제공되지 않습니다. 그 이유는 시리아 내전에서 활동가를 모니터링하기 위해 사용되었을 뿐만 아니라 작가가 익명의 이유로 체포되는 것에 대한 두려움 때문입니다.

NanoCore RAT가 PC를 제어합니다

NanoCore RAT가 PC를 제어합니다NanoCore RAT는 평균 RAT보다 더 위험하므로 주의하십시오. Windows 시스템을 공격하고 해당 PC를 완전히 제어합니다.

더 읽어보기위의 예 외에도 CyberGate, Optix, ProRat, Shark, Turkojan 및 와동 . RAT 도구의 전체 목록은 너무 길어 여기에 표시할 수 없으며 계속 증가하고 있습니다.

RAT 바이러스 증상

RAT 바이러스가 있는지 어떻게 알 수 있습니까? 그것은 일종의 어렵습니다. RAT는 본질적으로 은밀하고 무작위 파일 이름 또는 파일 경로 구조를 사용하여 자체 식별을 방지할 수 있습니다.

일반적으로 쥐 웜 바이러스 실행 중인 프로그램이나 작업 목록에 나타나지 않으며 그 동작은 법률 프로그램과 유사합니다. 게다가, RAT 스파이웨어 컴퓨터 리소스 사용을 관리하고 PC 성능 저하 경고를 차단합니다. 또한 RAT 해커는 일반적으로 컴퓨터를 사용하는 동안 파일을 삭제하거나 커서를 이동하여 자신을 포기하지 않습니다.

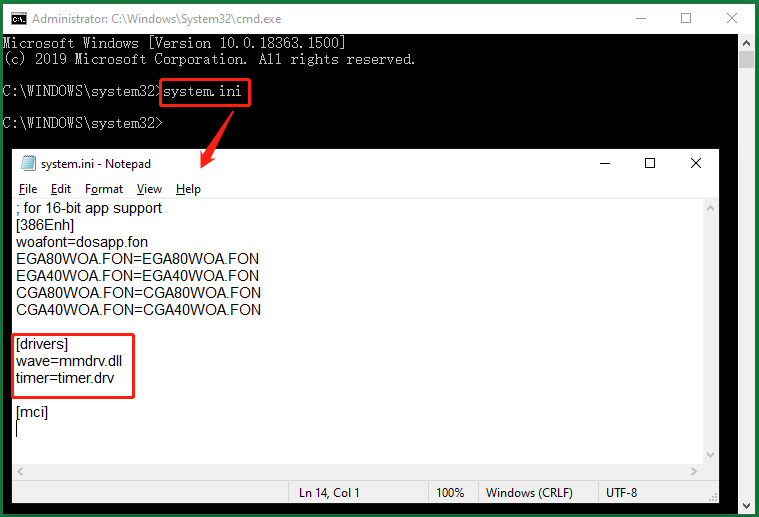

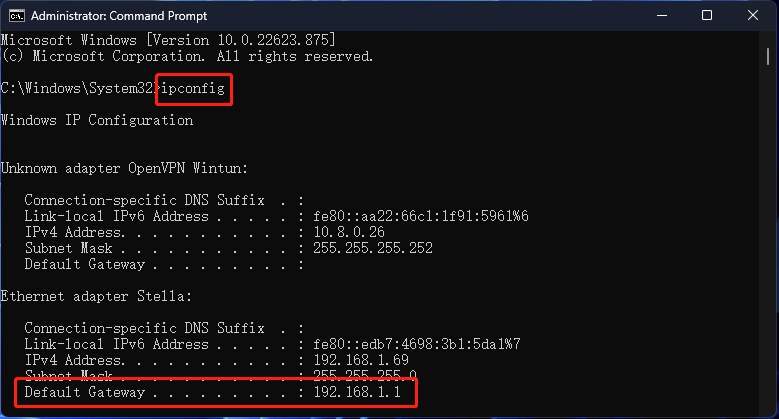

참고: System.ini를 사용하여 RAT 감염 식별

관리자 권한으로 명령 프롬프트를 더 잘 열고 다음을 입력합니다. 시스템.ini 를 누르고 입력하다 . 그런 다음 시스템에 대한 몇 가지 세부 정보를 보여주는 메모장이 나타납니다. 살펴보기 운전사 섹션에서 아래 그림과 같이 간략하게 표시되면 안전합니다. 다른 이상한 문자가 있는 경우 일부 네트워크 포트를 통해 시스템에 액세스하는 원격 장치가 있을 수 있습니다.

원격 액세스 트로이 목마 탐지

원격 액세스 트로이 목마를 탐지하는 방법은 무엇입니까? 증상(증상이 거의 없음)으로 RAT 바이러스 컴퓨터를 사용하는지 여부를 판단할 수 없으면 바이러스 백신 프로그램에 의존하는 등 외부의 도움을 요청해야 합니다. 많은 일반적인 보안 앱이 좋습니다. RAT 바이러스 스캐너 그리고 RAT 검출기 .

최고의 원격 액세스 트로이 목마 제거 도구

- Avast

- AVG

- 아비라

- 비트디펜더

- 카스퍼스키

- Malwarebytes

- 맥아피

- 마이크로소프트 윈도우 디펜더

- 노턴

- PC매틱

- 소포스

- 트렌드마이크로

FIY: CMD 및 작업 관리자로 RAT 찾기

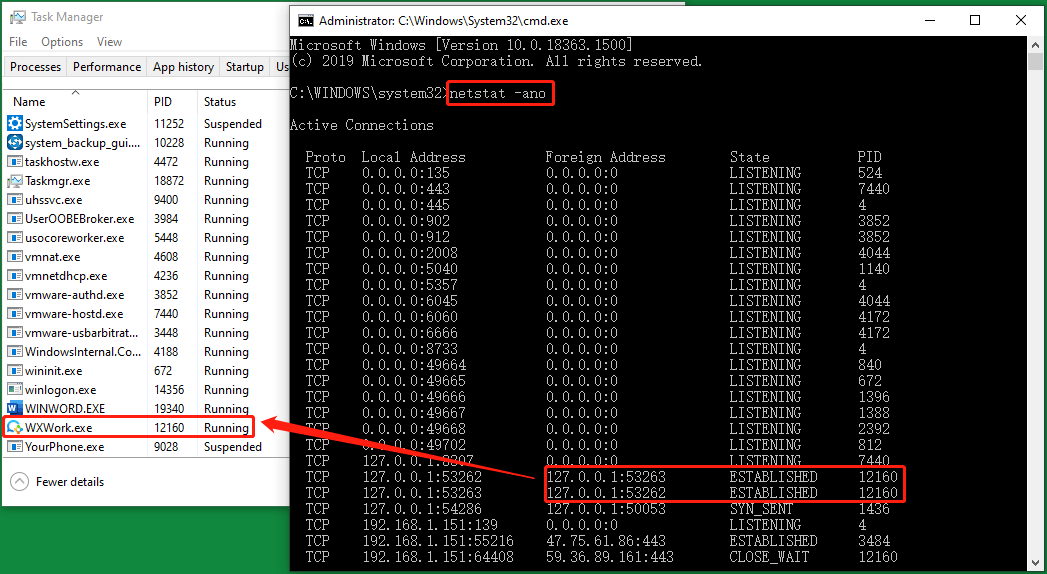

작업 관리자와 CMD를 함께 사용하여 의심스러운 항목을 찾아볼 수 있습니다. 유형 netstat -아노 명령 프롬프트에서 찾아 PID 외부 IP 주소가 있고 반복적으로 나타나는 기존 프로그램의 그런 다음 동일한 PID를 찾습니다. 세부 작업 관리자의 탭을 클릭하여 대상 프로그램을 찾습니다. 그러나 대상 프로그램이 확실히 RAT라는 의미는 아니며 의심스러운 프로그램일 뿐입니다. 발견된 프로그램이 RAT 악성코드인지 확인하려면 추가 식별이 필요합니다.

의심스러운 외국 IP 주소를 사용하여 온라인으로 등록된 위치를 찾을 수도 있습니다. 그렇게 하는 데 도움이 되는 많은 웹사이트 https://whatismyipaddress.com/ . 친구, 회사, 친척, 학교, VPN 등의 위치가 아닌 해당 위치가 나와 완전히 연결되지 않은 경우 해커 위치일 수 있습니다.

원격 액세스 트로이 목마 제거

원격 액세스 트로이 목마를 제거하는 방법은 무엇입니까? 또는, RAT 바이러스를 제거하는 방법?

스테이지 1

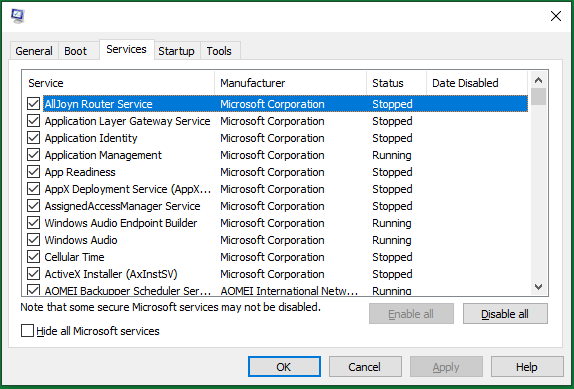

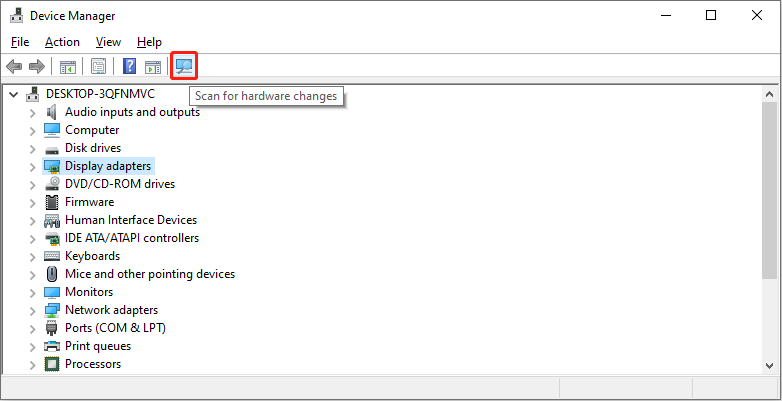

특정 악성 파일이나 프로그램을 찾을 수 있다면 컴퓨터에서 제거하거나 최소한 해당 프로세스를 종료하십시오. 작업 관리자에서 이 작업을 수행하거나 Windows MSConfig 유틸리티 .

유형 잘못된 구성 Windows에서 실행하고 누르십시오 입력하다 또는 클릭 좋아요 MSConfig 창을 트리거합니다. 거기로 전환 서비스 탭에서 대상 서비스를 찾아 비활성화합니다.

일부 프로그램이나 서비스를 제거하거나 차단한 후 컴퓨터를 다시 시작하기만 하면 됩니다.

2단계

설치 및 실행 쥐 제거제 Malwarebytes Anti-Malware 및 Anti-Exploit와 같이 관련 파일 및 레지스트리 수정을 제거합니다.

3단계

Autorun.exe와 같은 검사 도구를 사용하여 Windows 부팅 시 시작되는 의심스러운 파일 및 프로그램을 검사합니다.

4단계

존재하지 않아야 하는 시스템으로 들어오거나 나가는 네트워크 연결을 확인하십시오. 또는 인터넷 연결을 직접 차단하십시오.

RAT 사이버 공격으로부터 자신을 보호하는 방법?

다른 네트워크 맬웨어 위협으로부터 자신을 보호하는 것과 마찬가지로 원격 액세스 트로이 목마 보호를 위해서는 일반적으로 알 수 없는 항목을 다운로드하지 않아야 합니다. 맬웨어 방지 및 방화벽을 최신 상태로 유지하고 사용자 이름과 암호를 정기적으로 변경하십시오. (관리 관점에서) 사용하지 않는 포트를 차단하고 사용하지 않는 서비스를 끄고 나가는 트래픽을 모니터링합니다.

#1 신뢰할 수 없는 출처에서 다운로드하지 마십시오

우선, 가장 효과적이고 쉬운 예방은 안전하지 않은 소스에서 파일을 다운로드하지 않는 것입니다. 대신, 항상 공식 웹 사이트, 승인된 상점 및 잘 알려진 리소스와 같이 신뢰할 수 있고 승인된 공식적이고 안전한 위치에서 원하는 것을 얻으십시오.

#2 방화벽 및 바이러스 백신을 최신 상태로 유지

어떤 방화벽이나 맬웨어 방지 프로그램이 있든 또는 둘 이상의 프로그램이 있더라도 해당 보안 서비스를 모두 최신 상태로 유지하십시오. 최신 버전은 항상 최신 보안 기술을 채택하고 현재 널리 사용되는 위협을 위해 특별히 설계되었습니다.

위에서 언급한 Malwarebytes 및 기타 바이러스 백신은 초기 감염 벡터가 시스템이 손상되는 것을 방지할 수도 있습니다.

#3 정기적으로 사용자 이름과 비밀번호를 변경하십시오

특히 비밀번호의 경우 계정 도난을 방지하기 위해 다양한 계정을 정기적으로 변경하는 것이 좋습니다. 또한 2FA(2단계 인증)와 같은 계정 보안을 위해 서비스 공급업체에서 제공하는 다양한 보안 기능을 활용하는 것이 좋습니다.

6가지 악성코드 탐지/18가지 악성코드 유형/20가지 악성코드 제거 도구

6가지 악성코드 탐지/18가지 악성코드 유형/20가지 악성코드 제거 도구스파이웨어 및 맬웨어 탐지란 무엇입니까? 맬웨어 탐지를 수행하는 방법은 무엇입니까? 맬웨어에 감염되었는지 확인하는 방법은 무엇입니까? 멀웨어 공격으로부터 살아남는 방법?

더 읽어보기#4 법률 프로그램 업그레이드

RAT 원격 액세스 트로이 목마가 컴퓨터의 합법적인 앱을 사용할 가능성이 높으므로 해당 앱을 최신 버전으로 업그레이드하는 것이 좋습니다. 이러한 프로그램에는 브라우저, 채팅 앱, 게임, 이메일 서버, 비디오/오디오/사진/스크린샷 도구, 작업 응용 프로그램 등이 포함됩니다.

#5 컴퓨터 시스템 업그레이드

물론 최신 업데이트로 OS를 패치하는 것을 잊지 마십시오. 일반적으로 시스템 업데이트에는 최근 취약점, 익스플로잇, 오류, 버그, 백도어 등에 대한 패치 및 솔루션이 포함됩니다. 전체 시스템을 보호하기 위해 운영 체제를 업그레이드하려면!

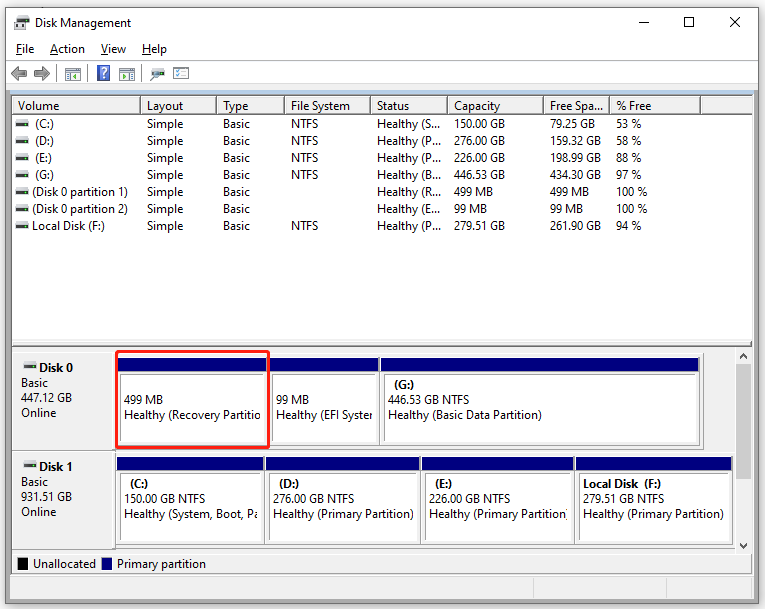

RAT 소프트웨어 바이러스에 대한 파일 백업

사이버 RAT는 워크스테이션이나 네트워크에서 수년간 탐지되지 않는 경우가 많습니다. 이것은 안티바이러스 프로그램이 오류가 없는 것이 아니며 RAT 보호를 위한 만능이자 최종으로 취급되어서는 안 된다는 것을 나타냅니다.

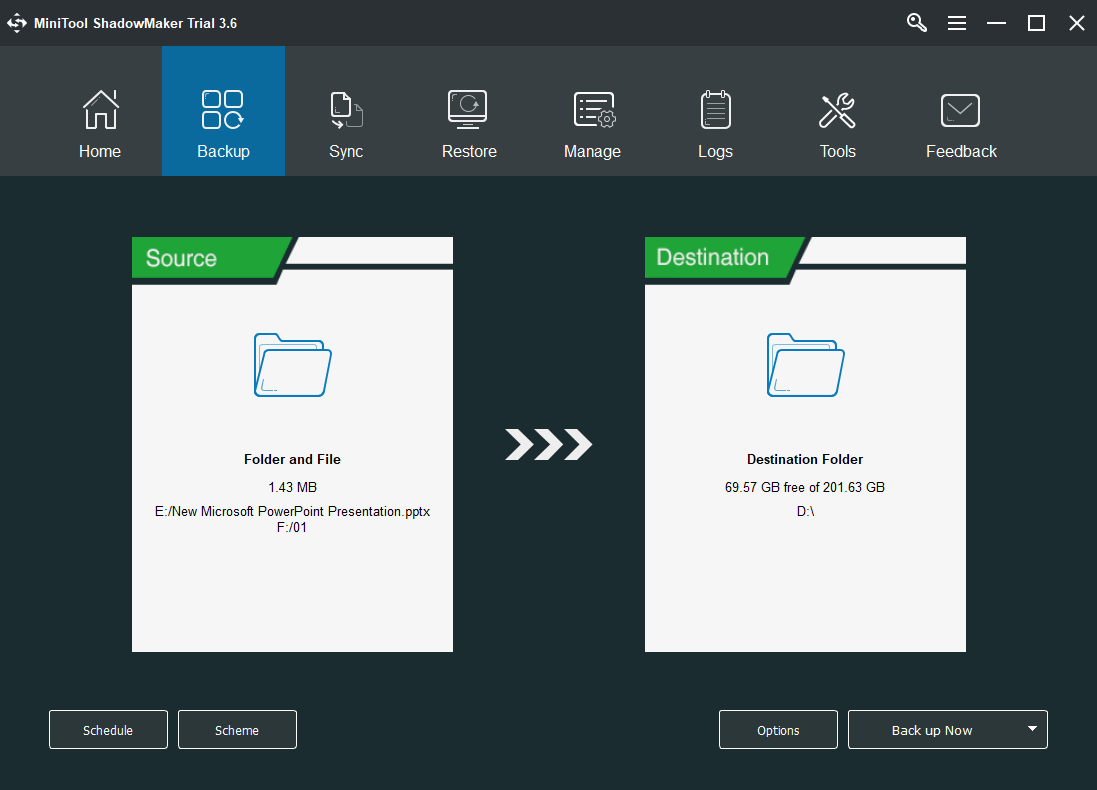

그렇다면 컴퓨터 파일이 편집, 삭제 또는 파괴되지 않도록 보호하기 위해 다른 무엇을 할 수 있습니까? 다행히도 백업 복사본이 있으면 맬웨어 RAT 공격 후에도 데이터를 복구할 수 있습니다. 그러나 Windows 컴퓨터를 위한 전문적이고 강력한 백업 프로그램인 MiniTool ShadowMaker와 같은 신뢰할 수 있고 RAT가 없는 도구를 사용하여 원본 파일을 손실하기 전에 복사본을 만들어야 합니다.

1단계. MiniTool ShadowMaker를 공식 웹사이트 또는 위의 인증된 링크 버튼에서 다운로드합니다.

2단계. PC에 도구를 설치하고 실행합니다.

3단계. 평가판을 받으면 유료 버전을 구입하라는 메시지가 표시됩니다. 결제를 원하지 않으시면 클릭하시면 됩니다. 평가판 유지 오른쪽 상단의 옵션을 선택하면 정식 기능과 동일하며 시간 제한이 있을 뿐 체험 기능을 즐길 수 있습니다.

4단계. 메인 인터페이스에 들어가면 지원 상단 메뉴의 탭.

5단계. 백업 탭에서 다음을 지정합니다. 원천 복사하려는 파일과 목적지 백업 이미지를 저장할 위치입니다.

6단계. 백업 지금 프로세스를 수행하려면 오른쪽 하단의 버튼을 누릅니다.

나머지는 작업의 성공을 기다리는 것입니다. 프로세스 시작 전 위의 5단계 또는 프로세스 후 관리 탭에서 매일, 매주, 매월 또는 시스템이 로그온/오프할 때 해당 파일을 자동으로 백업하도록 일정을 설정할 수 있습니다. 또한 실행할 백업 유형(전체, 증분 또는 차등)과 저장 공간 부족 시 유지할 백업 이미지 버전 수를 결정할 수 있습니다.

![Windows에서 오류 5 액세스가 거부되었습니다. [MiniTool News] 수정 방법](https://gov-civil-setubal.pt/img/minitool-news-center/55/error-5-access-is-denied-has-occurred-windows.jpg)

![Discord 하드웨어 가속 및 문제에 대한 전체 검토 [MiniTool 뉴스]](https://gov-civil-setubal.pt/img/minitool-news-center/63/full-review-discord-hardware-acceleration-its-issues.png)

![[해결] Mac에서 삭제 된 파일을 복구하는 방법 | 완전한 가이드 [MiniTool 팁]](https://gov-civil-setubal.pt/img/data-recovery-tips/05/how-recover-deleted-files-mac-complete-guide.jpg)

![Nvidia 사용자 계정 잠긴 Windows 10/11을 수정하는 방법? [미니툴 팁]](https://gov-civil-setubal.pt/img/news/1A/how-to-fix-nvidia-user-account-locked-windows-10/11-minitool-tips-1.jpg)

![[해결됨] Windows 10에서 실행되지 않는 Windows 예약 작업 [MiniTool News]](https://gov-civil-setubal.pt/img/minitool-news-center/00/windows-scheduled-tasks-not-running-windows-10.jpg)